Bezpieczeństwo mobilne to kluczowy temat, o którym większość ludzi nie myśli w wystarczającym stopniu. Wszystkie nasze najbardziej osobiste dane są przechowywane na naszych telefonach. Osoby lub firmy, które uzyskują dostęp do tych danych, mogą je wykorzystać do namierzenia nas lub manipulowania nami.

Twój smartfon ma dziś zabezpieczenia, ale czy one wystarczą? Jeśli chodzi o Twoje finanse, ubezpieczenie telefonu pokryje je w przypadku kradzieży. Jednak to nadal naraża Twoje dane na ryzyko. Musisz podjąć środki, aby zapobiec wyciekowi danych, czy to z powodu włamania, czy też kradzieży telefonu przez kogoś.

Przyjrzyjmy się aplikacjom zabezpieczającym, które powinieneś mieć na swoim telefonie.

Znajdź moje

Połączenia Aplikacje „Znajdź moje” dostarczane przez Apple i Android są przeznaczone do śledzenia telefonu w przypadku jego zgubienia lub kradzieży. Dopóki telefon jest włączony, możesz zobaczyć, gdzie się znajduje na świecie. Nie jest to jednak jego najważniejsza cecha.

Największe ryzyko, jakie napotykasz, gdy Twój telefon lifewire.com/find-my-iphone-app-lost-phone-1999173Kradzież nie oznacza utraty urządzenia. To właśnie kradzież Twoich danych może Ci najbardziej zaszkodzić. W rzeczywistości, jeśli ktoś ukradnie Twój telefon, prawdopodobnie nie odzyskasz go. Wyłączą Twój telefon, aby uniknąć śledzenia go. Ale jeśli przejdą przez twój kod PIN, możesz mieć poważne kłopoty.

Aplikacja Lokalizator umożliwia zdalne wymazanie telefonu. Powinieneś to zrobić, gdy tylko zdasz sobie sprawę, że Twój telefon został zajęty. Kopia zapasowa danych Twojego telefonu powinna być już utworzona w chmurze. Wykasowanie telefonu gwarantuje, że złodziej nie będzie miał możliwości zdobycia Twoich danych.

A co z aplikacjami śledzącymi innych firm? Najlepszą radą jest unikanie większości z nich. Dajesz im dużo mocy, pozwalając im Cię śledzić. Z tego powodu niektórzy ludzie obawiają się nawet używania swoich natywnych aplikacji. Jeśli nie masz przekonującego powodu, aby ufać aplikacji innej firmy, trzymaj się tej, która została dostarczona z systemem operacyjnym telefonu.

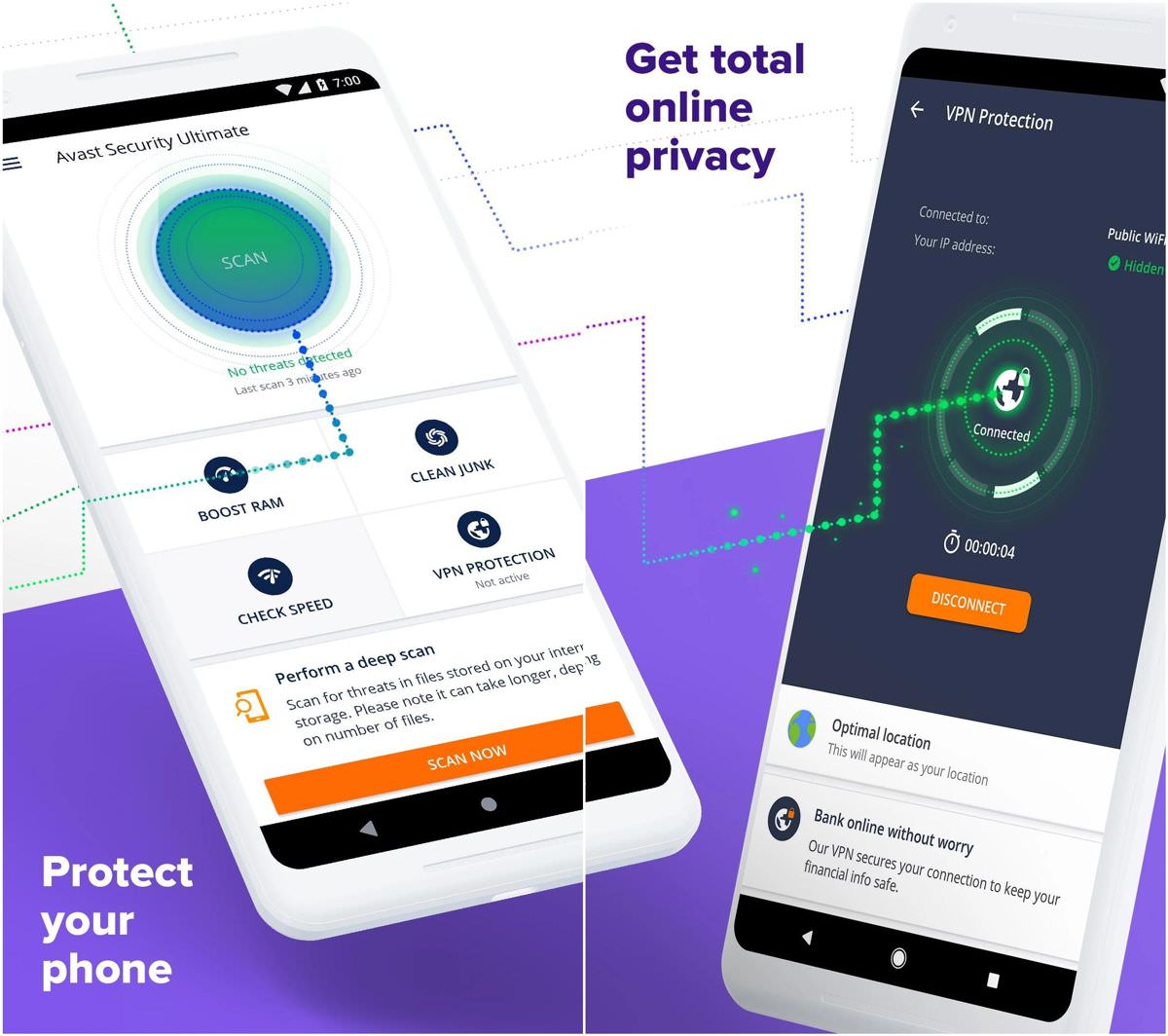

VPN

Od wielu lat eksperci ds. bezpieczeństwa online polecają za pomocą VPN. VPN ma ukrywać twój adres IP i szyfrować twoje dane. Bez VPN Twój dostawca usług internetowych może potencjalnie śledzić Twoją aktywność online i może dojść do wycieku. To nadal może stanowić problem, dlatego niektóre strony internetowe nadal zalecają korzystanie z VPN przez cały czas.

Jednak nie jest już tak jednoznaczny, jak kiedyś. Protokoły bezpieczeństwa online uległy poprawie i, o ile nie jesteś osobą o wysokim profilu, prawdopodobnie nie staniesz się celem hakerów z możliwością kradzieży danych.

Istnieje również stała obawa, że dostawca VPN będzie śledzić Twoje dane. Niektórzy dostawcy, tacy jak ExpressVPN, zlecają audyty stronom trzecim, aby udowodnić, że nie szpiegują.

To wszystko dotyczy, jeśli mieszkasz w USA lub w innym kraju kraje o dużej wolności w Internecie. Jeśli mieszkasz w kraju, w którym krytyka rządu jest zabroniona, a witryny uznane za nieodpowiednie są blokowane, powinieneś korzystać z VPN.

Menedżerowie haseł

Na koniec omówmy pokrótce, czy potrzebujesz menedżera haseł. W 2022 r. odpowiedź prawie zawsze brzmi „nie”. Jak z a VPN, przekazujesz dużo uprawnień zewnętrznemu dostawcy. Co więcej, wszystkie najlepsze przeglądarki internetowe robią to, co robią menedżerowie haseł. Jeśli korzystasz z produktów Apple, wszystkie Twoje hasła są tworzone i bezpiecznie przechowywane przez system iOS lub macOS.

Należy również wspomnieć, że Apple niedawno przyjął koncepcję haseł, które wkrótce zastąpią hasła. Google i inne firmy planują pójść w ich ślady. Menedżery haseł prawdopodobnie całkowicie znikną.

Ostatecznie w 2022 r. nie będziesz potrzebować żadnych aplikacji zabezpieczających innych firm w telefonie. Powinieneś w pełni wykorzystać zabezpieczenia zapewniane przez natywny system operacyjny telefonu. Ogólnie rzecz biorąc, lepiej ograniczyć liczbę firm, które mogą śledzić Twój telefon i jego dane.

Dodaj komentarz