Flow.exe występuje w wielu różnych nazwach i wariantach, ale ostatecznie oznacza to samo, a to złośliwe oprogramowanie lub śmieci oprogramowanie które zostały zainstalowane bez Twojej wiedzy i zgody,

i spowalnia twój komputer, wyczerpując przepustowość łącza internetowego, a także wysysa zasoby systemowe, co może poważnie wpłynąć na wydajność komputera lub spowodować przegrzanie urządzenia, a w niektórych przypadkach

może nawet spowodować awarię komputera, powodując utratę danych lub trwałe uszkodzenie, w zależności od stopnia uszkodzenia, które wystąpiło.

Co to jest Flow.exe?

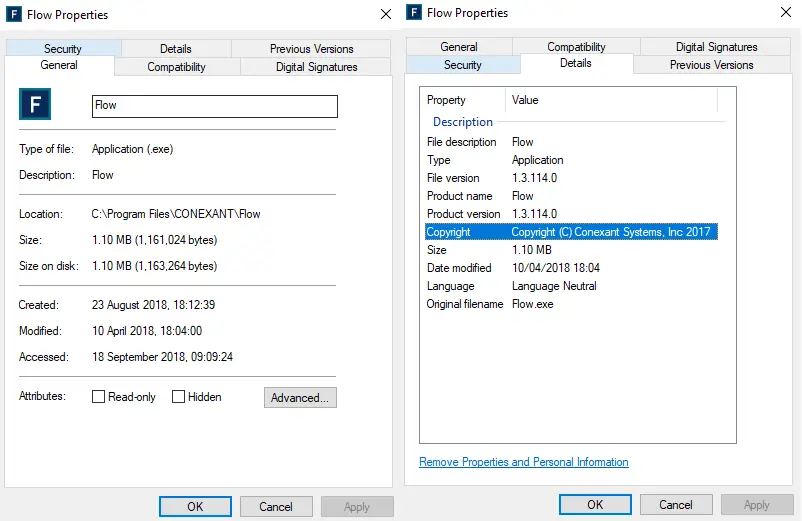

Oryginalny plik Flow.exe jest częścią oprogramowania Conexant SmartAudio II.

Jako część interfejsu sterownika Conexant SmartAudio II, Flow.exe uruchamia proces powiązany z interfejsem sterownika Conexant SmartAudio II.

Można go usunąć, odinstalowując „Conexant ISST Audio” za pomocą Dodaj/Usuń programy.

Conexant SmartAudio II to interfejs sterownika, który pozwala użytkownikom dostosować ustawienia programu związane z chipsetami audio Conexant.

Program umożliwia dostosowanie niektórych aspektów zainstalowanego sprzętu audio. Dostępna jest wersja Conexant SmartAudio II dla systemu Windows.

Założona w 1999 roku i wcześniej będąca w całości spółką zależną Rockwell Semiconductor Systems, Conexant jest firmą zajmującą się projektowaniem półprzewodników z siedzibą w Karolinie Północnej w Stanach Zjednoczonych.

Projektuje głównie sprzęt używany w modemach, obrazowaniu, przetwarzaniu głosu i dźwięku. Conexant ma siedzibę w Irvine, Kalifornia, Stany Zjednoczone.

Rozszerzenie .exe w nazwie pliku wskazuje plik wykonywalny. W niektórych przypadkach niektóre pliki wykonywalne mogą mieć szkodliwy wpływ na komputer.

W związku z tym przeczytaj poniżej, aby zdecydować, czy plik o nazwie Flow.exe na twoim komputerze jest trojanem, który powinieneś usunąć, czy też jest to plik systemu Windows lub część aplikacji, której ufasz.

Informacje o pliku Flow.exe

Flow.exe to legalny plik wykonywalny należący do pakietu Microsoft Office i jest używany przez oprogramowanie do otwierania, przeglądania, zapisywania lub drukowania dokumentów w programie.

Ten plik można znaleźć w C:\Program Files (x86)\Microsoft Office\Office16\.

Przepływ został po raz pierwszy wprowadzony w pakiecie Microsoft Office 2007 jako sposób na podgląd pracy przez użytkowników przed wprowadzeniem jakichkolwiek zmian, co pomogło uprościć proces tworzenia dokumentów.

Program był stale aktualizowany o nowe funkcje i aktualizacje od czasu jego wydania, ale Flow nie był obecny w każdej wersji pakietu Microsoft Office.

Jeśli nie masz pewności, czy ten konkretny plik wykonywalny jest zainstalowany na twoim komputerze, sprawdź folder instalacyjny w C:\Program Files, jeśli nie widzisz tam Flow, najprawdopodobniej program nie jest zainstalowany.

Aby pozbyć się tego złośliwego oprogramowania, odwiedź nasz przewodnik Jak usunąć złośliwe oprogramowanie.

Jeśli masz problemy z odinstalowaniem Flow.exe, zapoznaj się z naszym przewodnikiem Naprawianie błędów dezinstalacji, aby uzyskać pomoc w naprawianiu tych błędów, aby można było pomyślnie odinstalować program bez martwienia się o to, co stanie się później.

Należy pamiętać, że wiele różnych rodzajów złośliwych plików może mieć podobne nazwy, dlatego należy przedsięwziąć środki ostrożności, takie jak skanowanie urządzenia za pomocą programów antywirusowych i częste ich aktualizowanie.

Jeśli przepływ nadal pojawia się na pulpicie po ponownym uruchomieniu komputera, w tle może również działać coś, co może generować fałszywe alarmy dla wirusów lub programów złośliwych.

Jednym ze sposobów rozwiązania tego problemu jest pobranie oprogramowania do usuwania adware, takiego jak Spyhunter 4

Istnieje wiele rodzajów złośliwego oprogramowania

Złośliwe oprogramowanie, skrót od złośliwego oprogramowania, można podzielić na cztery kategorie: wirusy, robaki, konie trojańskie i oprogramowanie szpiegujące.

Wirusy to programy, które dołączają się do innych plików i rozprzestrzeniają się, tworząc swoje kopie na komputerach, z którymi się stykają; Robaki są podobne do wirusów, ale zamiast rozmnażać się za pośrednictwem atakowanych plików, do replikacji używają połączenia sieciowego;

Konie trojańskie to każdy program, który wygląda na nieszkodliwy, ale zawiera ukryty szkodliwy kod; Oprogramowanie szpiegujące to rodzaj złośliwego oprogramowania, które instaluje się na komputerze bez Twojej zgody w celu potajemnego śledzenia Twojej aktywności.

Często jest zamaskowany jako oprogramowanie zabezpieczające, filtry antyspamowe lub narzędzia poprawiające wydajność. Te złośliwe oprogramowanie nie tylko narusza Twoją prywatność, ale także spowalnia działanie komputera, zajmując zasoby systemowe.

Istnieje wiele sposobów ochrony przed tymi zagrożeniami online i offline: Zachowaj ostrożność podczas odbierania wiadomości e-mail od nieznanych nadawców; Nigdy nie otwieraj załączników od nieznanych nadawców;

Wyłącz wyskakujące okienka lub wyłącz Flash player, jeśli go nie używasz; Używaj silnych haseł podczas tworzenia kont w serwisach społecznościowych lub witrynach bankowych.

Skąd mam wiedzieć, czy mój komputer został zainfekowany złośliwym oprogramowaniem?

Będziesz wiedział, że Twój komputer został zainfekowany złośliwym oprogramowaniem, jeśli zauważysz jedną z poniższych sytuacji:

Twój komputer zaczyna znacznie zwalniać bez powodu.

Otrzymujesz wiele e-maili ze spamem, pomimo zmiany hasła e-mail.

Dziwne programy zaczynają pojawiać się na pulpicie w przypadkowych momentach.

Podczas surfowania po Internecie widzisz wiele reklam, które wyglądają tak, jakby powinny być blokowane przez oprogramowanie do blokowania reklam.

Otrzymasz powiadomienie informujące, że ustawienia Twojej przeglądarki zostały zmodyfikowane.

Nie możesz uzyskać dostępu do plików i folderów, ponieważ zostały one ukryte lub zmieniono ich nazwy.

Twój program nieoczekiwanie przestaje działać bez wyjaśnienia, dlaczego przestał działać. Twój zegar systemowy resetuje się z powrotem do 1 stycznia bez wyraźnego powodu.

Czy Flow.exe stanowi zagrożenie wirusowe?

Flow.exe nie jest wirusem w tradycyjnym sensie, ale stanowi zagrożenie złośliwym oprogramowaniem, ponieważ można go wykorzystać do uzyskania dostępu do poufnych informacji, takich jak nazwy użytkowników, hasła i numery kart kredytowych.

Ryzyko infekcji z tego pliku .exe można zmniejszyć, usuwając program po użyciu, aby zapobiec pojawianiu się na ekranie wyskakujących okienek w przyszłości.

Usunięcie programu spowoduje również usunięcie wszystkich plików, które mogły zostać z nim pobrane. Jeśli nie możesz ręcznie usunąć Flow.exe, uruchom ponownie komputer w trybie awaryjnym, a następnie odinstaluj aplikację.

Upewnij się, że uruchamiasz ponownie w trybie awaryjnym, aby złośliwe oprogramowanie nie miało szans na ponowną instalację podczas uruchamiania.

Istnieje wiele różnych rodzajów zagrożeń, niektóre z bardziej niebezpiecznymi konsekwencjami niż inne.

Dostępnych jest wiele programów antywirusowych, jeśli jeszcze ich nie masz (zalecamy program Windows Defender). Niektóre bezpłatne rozwiązania obejmują Avast, AVG i McAfee AntiVirus.

Dodaj komentarz